ESRC 주간 Email 위협 통계 (5월 다섯째주)

안녕하세요? 이스트시큐리티 ESRC(시큐리티대응센터)입니다.

ESRC에서는 자체 운영 중인 이메일 모니터링 시스템의 데이터를 통해 이메일 중심의 공격이 어떻게 이루어지고 있는지 공유하고 있습니다. 다음은 05월 19일~05월 25일까지의 주간 통계 정보입니다.

1. 이메일 유입량

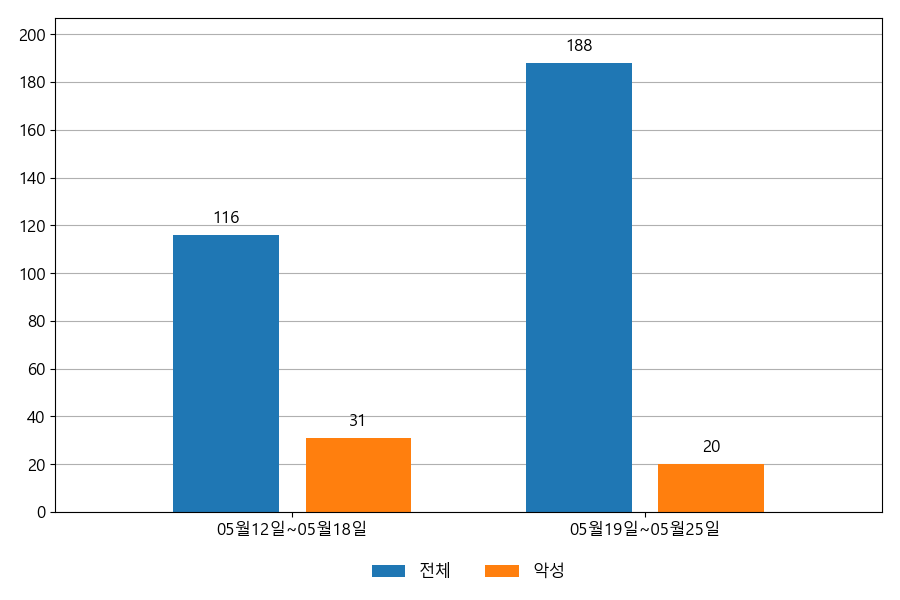

지난주 이메일 유입량은 총 188건이고 그중 악성은 20건으로 10.64%의 비율을 보였습니다. 악성 이메일의 경우 그 전주 31건 대비 20건으로 11건이 감소했습니다.

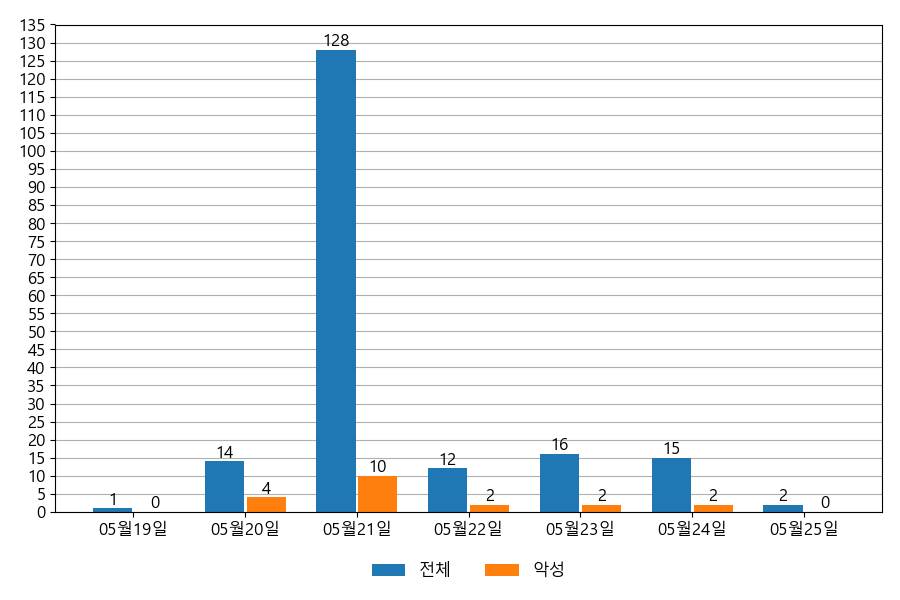

일일 유입량은 하루 최저 1건(악성 2건)에서 최대 128건(악성 10건)으로 일별 편차를 확인할 수 있습니다.

2. 이메일 유형

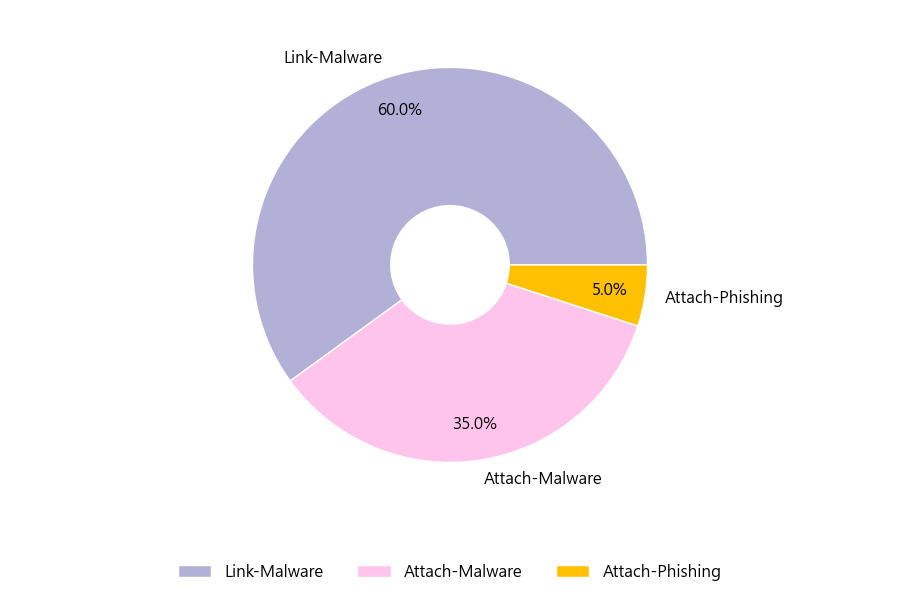

악성 이메일을 유형별로 살펴보면 20건 중 Link-Malware형이 60.0%로 가장 많았고 뒤이어 Attach-Malware형이 35.0%를 나타냈습니다.

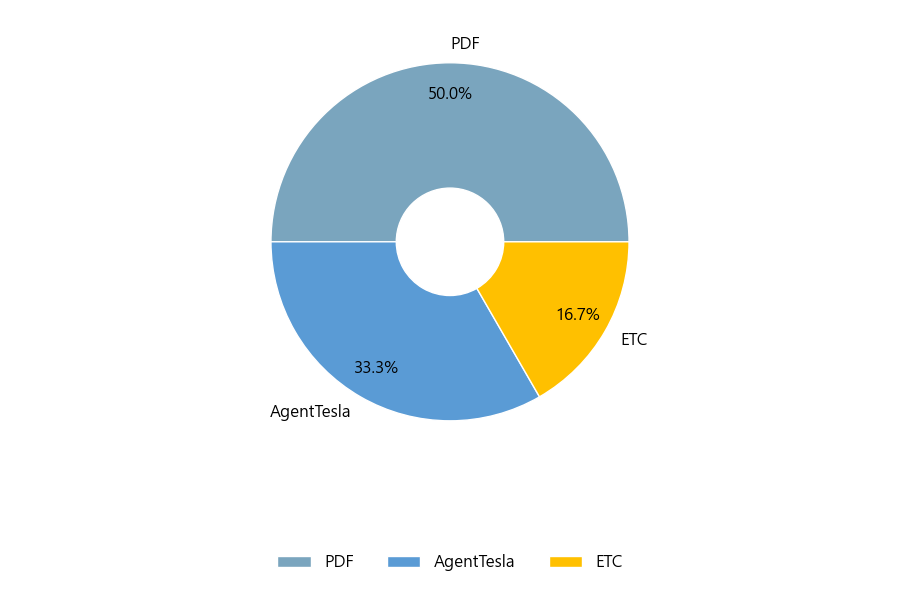

3. 첨부파일 종류

첨부파일은 ‘PDF’형태가 50.0%로 제일 큰 비중을 차지했고 뒤이어 ‘AgentTesla’, ‘ETC’가 각각 33.3%, 16.7%의 비중을 차지했습니다.

4. 대표적인 위협 이메일의 제목과 첨부파일 명

지난 주 같은 제목으로 다수 유포된 위협 이메일의 제목들은 다음과 같습니다.

ㆍRe: Info

ㆍ[tradeKorea.com] 문의가 왔습니다.

ㆍ저희의 저작권 침해에 대한 안내

ㆍOrder

ㆍ경찰 보고서

ㆍRE: Purchase Order # : Thyssenkrupp PO7022 (Urgent!)

ㆍ제일기계 발주서 송부해드립니다.pdf

ㆍYour account will be suspended. Update your information as soon as possible

ㆍYou have pending messages in your Mailbox.

ㆍPlease Update Your Payment method

지난 주 유포된 위협 이메일 중 대표적인 악성 첨부파일 명은 다음과 같습니다.

ㆍMSW 2024.pdf

ㆍ국가정보원(한국).pd f

ㆍinvoice.rar

ㆍ구매 주문.uue

ㆍNew Inquiry RFQ.NO2015.rar

상기 이메일과 첨부파일을 확인할 경우 주의가 필요합니다.

더 많은 정보는 아래 Threat Inside를 통해 확인하시기 바랍니다.

※ 참고