상세 컨텐츠

본문

iOS 9.3.5 긴급패치 : 클릭없이 아이폰을 해킹할 수 있는 제로데이 취약점 발견!

The Million Dollar Dissident: NSO Group’s iPhone Zero-Days used against a UAE Human Rights Defender

많은 아이폰 사용자들은 아이폰은 절대적으로 안전하다고 생각하고 있습니다. 하지만 최근 연구 결과, iOS 시스템에서 지금까지 알지 못했던 3개의 '제로데이 취약점'이 발견되었습니다. 해당 취약점들은 아이폰이 개발되었을 시점부터 존재한 것으로 보입니다. 결국 아이폰 사용자들은 꽤 오랜 기간동안 제로데이 취약점에 노출되어 있었던 것입니다.

최근 iOS 9.3.5가 출시된 후 Citizen Lab과 Lookout은 보고서를 발표하였습니다. 이 보고서는 iOS에서 3가지의 제로데이 취약점이 발견되었으며, 공격자는 해당 제로데이 취약점을 이용하여 전 세계의 반 정치세력들을 도청해 왔다고 밝혔습니다.

이번에 발견된 3가지 제로데이 취약점은 다음과 같습니다.

CVE-2016-4655 : 커널정보유출

kernel base mapping 취약점으로, 유출된 정보는 공격자가 메모리 중 커널 위치를 추측할 수 있도록 한다.

CVE-2016-4656 : Kernel Memory corruption을 통한 탈옥

32/64bit iOS 커널레벨에 존재하는 취약점으로, 공격자가 사용자 몰래 사용자 디바이스를 탈옥시킨 후 도청앱을 설치할 수 있도록 한다.

CVE-2016-4657 : Webkit의 Memory Corruption

Safari Webkit 엔진 취약점으로, 사용자가 악성링크를 클릭하면 사용자의 디바이스가 위험해진다.

해당 3종 제로데이 취약점을 이용한 패키지를 Pegasus라고 명명하였습니다. 이 악성패키지는 시리아의 NSO Group이 개발하였고, 전 세계의 정부에게 판매되었습니다.

Pegasus의 타겟은 사법기구로, 한치의 오차도 없는 스파이 앱으로서 블랙마켓에서 판매하는 스파이앱들과 매우 유사합니다. 하지만 그 복잡 정도가 더 높습니다.

<이미지 출처 : https://citizenlab.org/2016/08/million-dollar-dissident-iphone-zero-day-nso-group-uae/>

모든 공격들은 SMS로 공격을 시작하며, 사용자에게 악성링크를 클릭하도록 현혹시킵니다. 사용자를 감염시킨 후에는 사용자 권한의 악성코드를 커널 권한으로 상승시킵니다. 일단 악성코드의 iOS 커널 공격이 성공했다면, 그 때부터는 어떠한 조치도 취할 수 없습니다.

이번 취약점은 사용자가 단 한번 링크를 클릭한 것만으로도 탈옥의 효과를 거둘 수 있어, 주의가 필요합니다.

<이미지 출처 : https://citizenlab.org/2016/08/million-dollar-dissident-iphone-zero-day-nso-group-uae/>

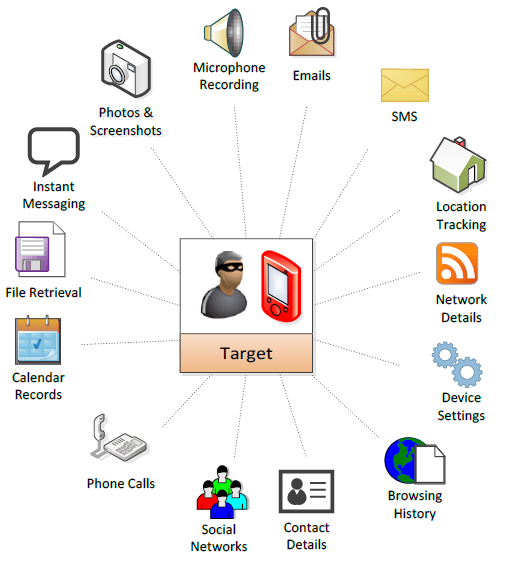

Pegasus는 공격자들에게 제로데이 취약점을 이용하여 원격에서 사용자 디바이스를 점령할 수 있도록 합니다. Pegasus는 단순한 도청뿐만 아니라, 사용자 디바이스를 완전히 장악하고 마이크를 활성화시켜 대화를 엿듣고, 패키지 드랍, GPS를 추적하고, IM 대화내용을 추적하는 등 다양한 악성행위를 사용자 모르게 할 수 있습니다. Pegasus가 접근하고 드랍할 수 있는 패키지는 SMS, 이메일, 통화기록, Gmail, Facebook, Line, Mail.Ru, Wechat, Tango, WhatsApp, Viber 등 다양한 응용프로그램을 내포하고 있습니다.

특히, iOS7부터 iOS9.3.4버전까지 Pegasus의 영향을 받는 것으로 알려졌습니다. 이는 Pegasus는 사용자들이 모르고 있는 사이 이미 몇년동안에 걸쳐 사용자들을 도청해 왔고, 최근에 들어서야 발견되었다는 것을 의미합니다.

<이미지 출처 : https://citizenlab.org/2016/08/million-dollar-dissident-iphone-zero-day-nso-group-uae/>

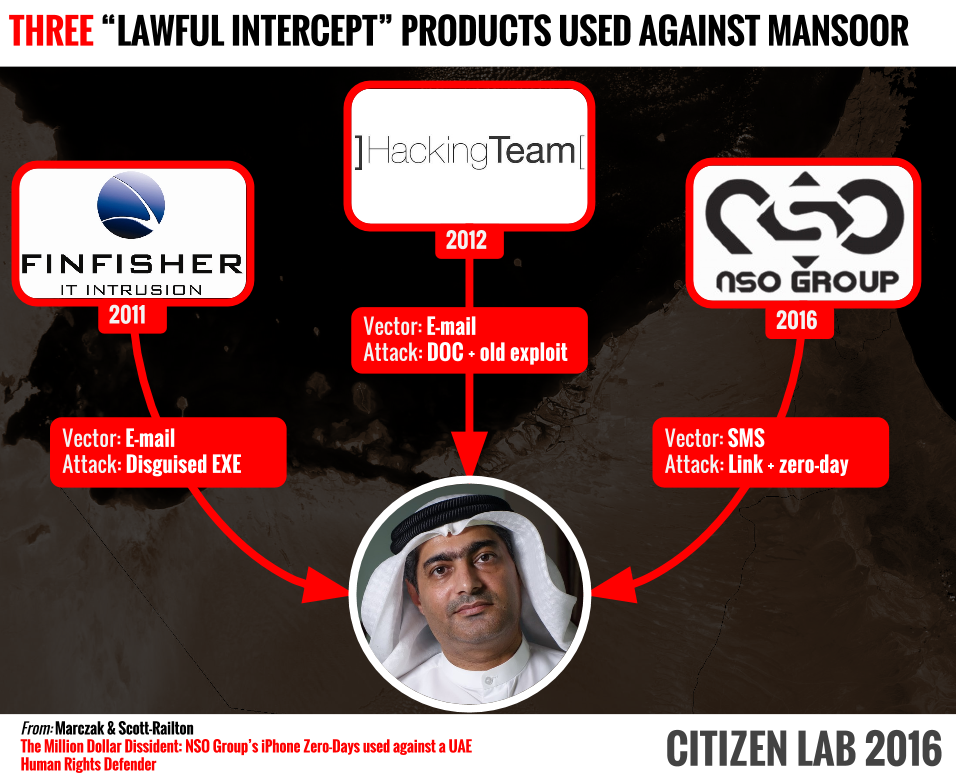

보고서에 따르면, Pegasus는 아랍에미레이트의 인권운동가 Ahmed Mansoor의 휴대폰에서 처음 발견되었습니다. Mansoor은 이전에 FinFinsher과 RCS 스파이앱의 타겟이 되기도 했습니다.

그렇기 때문에 Mansoor는 피싱 메일을 받은 후 해당 링크를 받자마자 악성링크임을 감지하였으며, 해당 문자를 Citizen Lab에 분석의뢰 하였습니다.

그 후 Citizen Lab은 Lookout과 공동조사한 결과, 3개의 제로데이 취약점을 발견하였습니다. Citizen Lab은 이 사건의 정치적 배후를 추적하였고, 그 결과 배후에 NSO Group가 있는것을 확인하였습니다. 이 그룹은 원래 시리아 회사로, 2014년 미국 Francisco Partners에 인수되었습니다.

Citizen Lab이 Pegasus에 대해 추적한 결과, 몇몇 정부의 export lisense 인증서를 타겟으로 하고 있는 것을 확인하였습니다. 또한 조사결과 이 악성패키지는 멕시코의 한 기자를 타겟으로 하고있었으며, 이 기자는 이전에 멕시코 대통령의 부패를 폭로한 적이 있었습니다. 또 다른 타겟으로 케냐의 누군가도 리스트에 포함되어 있었습니다.

따라서 아이폰, 아이패드 사용자들은 iOS 9.3.5로 업데이트 하시길 간곡히 권고 드립니다.

iOS 10 베타버전에도 해당 취약점이 존재하는지는 아직 확인되지 않았습니다.

출처 :

https://blog.lookout.com/blog/2016/08/25/trident-pegasus/

https://citizenlab.org/2016/08/million-dollar-dissident-iphone-zero-day-nso-group-uae/

'국내외 보안동향' 카테고리의 다른 글

| 새로이 등장한 RIPPER 악성코드, 태국 ATM 강도사건의 주범으로 지목 돼 (0) | 2016.08.29 |

|---|---|

| SWEET32 : TLS 64bit 생일공격(CVE-2016-2183) 발견! (0) | 2016.08.29 |

| 트위터 계정으로 제어되는 안드로이드 봇넷 발견 (0) | 2016.08.26 |

| 태국 ATM 해킹... 1,200만 바트 도난 당해, 10,000대의 ATM 기기가 공격에 취약한 것으로 밝혀져 (0) | 2016.08.26 |

| 대만 제일은행 ATM 해킹 사건 분석보고서 (0) | 2016.08.25 |

댓글 영역