상세 컨텐츠

본문

Iranian hackers attack exposed RDP servers to deploy Dharma ransomware

이란 출신인 것으로 보이는 초보 해커들이 러시아, 인도, 중국, 일본의 기업을 노리는 랜섬웨어 사업에 참여한 것으로 보입니다. 이들은 쉽게 찾아볼 수 있는 툴을 사용하여 공격이 쉬운 대상만을 노리고 있는 것으로 보입니다.

이 새로운 그룹은 Dharma 랜섬웨어를 배포하고 있었습니다. 포렌식 연구 결과 이 그룹은 그리 숙련된 기술을 사용하고 있지 않으며, 금전적 이득을 목적으로 사이버 범죄 판에 막 뛰어든 것으로 추측됩니다.

아마추어로 보이는 해커들

공격자들은 욕심이 그리 많지 않습니다. 이들은 랜섬머니로 1 ~ 5 비트코인 (현재 약 $11,700 ~ $59,000)을 요구하고 있었습니다. 이는 다른 랜섬웨어와 비교했을 때 낮은 금액입니다.

이들은 노출된 원격 데스크톱 연결(RDP)을 찾기 위해 인터넷에서 IP 주소 범위를 스캐닝하는 방식으로 피해자를 물색합니다. 이 단계에서 사용하는 툴은 오픈 소스 포트 스캐너인 Masscan입니다.

다음에는 RDP 비밀번호 목록을 대입하여 로그인을 시도하는 NLBrute라는 유틸리티를 통해 브루트포싱 공격을 실행합니다. 침투에 성공하면, 이들은 윈도우 7 ~ 10에 존재하는 오래된 취약점인 CVE-2017-0213을 악용하여 권한 상승을 시도합니다.

사이버 보안 회사인 Group-IB의 연구원들은 지난 6월 러시아의 한 회사에서 발생한 사고를 대응하던 중 이 새로운 그룹을 발견했다고 밝혔습니다. 포렌식 연구 결과 그들은 이 공격자가 “페르시아어를 구사하는 초보 해커들”일 것이라 추측했습니다.

공격자는 네트워크 해킹에 성공한 후에는 무엇을 해야할지 모르는 듯 보였습니다.

“흥미롭게도, 공격자들은 해킹에 성공한 네트워크에서 어떻게 행동해야 할지에 대한 명확한 계획이 없었던 것으로 보입니다. 일단 RDP 연결을 설정한 후, 측면 이동을 위해 어떤 툴을 사용할지 결정합니다.”

“예를 들어, 공격자는 내장 안티바이러스 소프트웨어를 비활성화 하기 위해 Defender Control 및 Your Uninstaller를 사용했습니다.”

이 공격이 이란의 초보 해커의 소행이라는 또 다른 증거는 공격에 필요한 다른 툴을 찾기 위해 페르시아어로 작성된 검색 쿼리와 해당 툴을 제공하는 페르시아어 텔레그램 채널입니다.

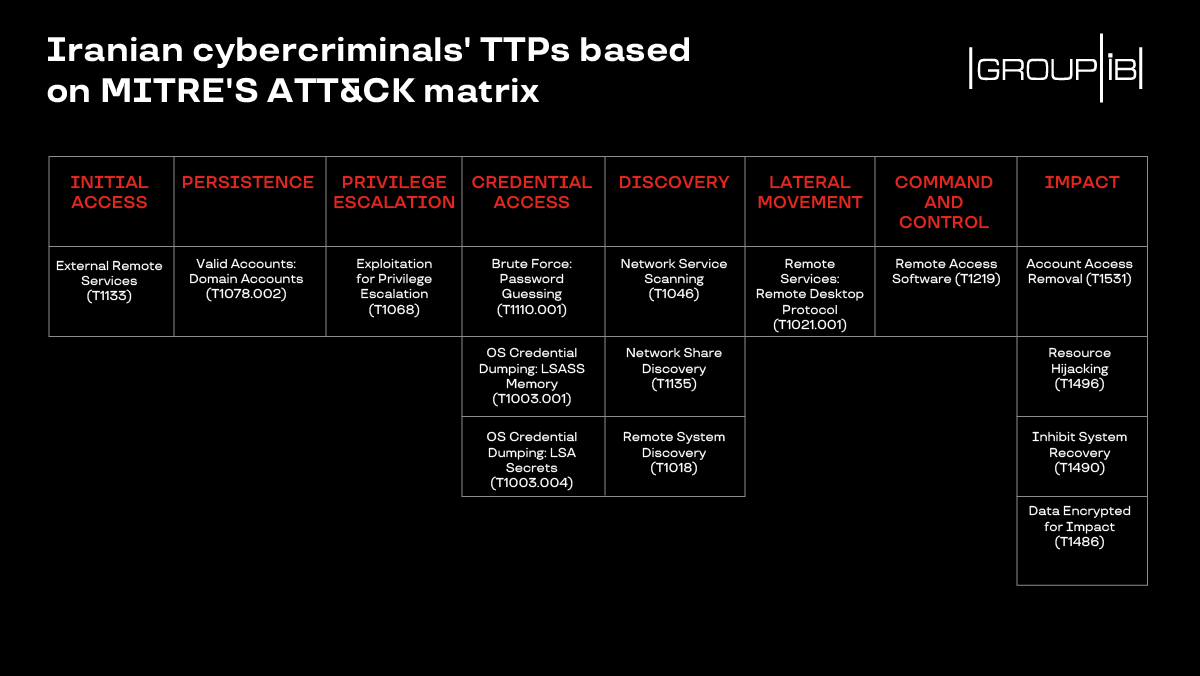

Group-IB는 해당 공격자가 사용하는 전략, 기술, 절차를 아래와 같이 정리했습니다.

<이미지 출처: https://www.bleepingcomputer.com/news/security/iranian-hackers-attack-exposed-rdp-servers-to-deploy-dharma-ransomware/>

이 해커의 공격을 받은 피해자의 수와 Dharma RaaS에 접근하게 된 경로는 알려지지 않았습니다.

하지만 Dharma 운영자는 누구나 쉽게 사이버 범죄자가 될 수 있도록 하는 툴킷을 제공하고 있기 때문에, 경험이 없는 개인이 랜섬웨어를 배포하는 것은 그리 놀랄만한 일은 아닙니다.

Group-IB는 지난 3월 Dharma 랜섬웨어의 소스코드가 유출되었기 때문에 이 악성코드 변종이 더욱 폭넓게 사용되고 있을 것이라고도 설명했습니다.

이 이란 해커들의 공격 목적이 금전적 이득이라는 것 또한 놀라운 사실입니다. 보통 이란 지역에서 발생하는 사이버 활동은 정부의 지원을 받는 스파잉 및 사보타주 관련이었습니다.

출처:

http://www.group-ib.com/media/iran-cybercriminals/

'안전한 PC&모바일 세상 > 국내외 보안동향' 카테고리의 다른 글

| 보안 연구원, 애플 패치 지연으로 사파리 취약점 직접 공개해 (0) | 2020.08.26 |

|---|---|

| 구글 크롬, 85 버전에서 WebGL 코드 실행 취약점 수정 (0) | 2020.08.25 |

| Freepik 데이터 유출 발생, SQL 인젝션 통해 830만 기록 훔쳐 (0) | 2020.08.24 |

| 수백 만 달러를 요구하는 새로운 타깃 랜섬웨어인 DarkSide 발견 (0) | 2020.08.24 |

| IBM DB2의 메모리 유출 취약점, 민감 데이터 접근 및 DoS 유발 가능 (0) | 2020.08.21 |

댓글 영역