상세 컨텐츠

본문

BlackByte ransomware decryptor released to recover files for free

BlackByte 랜섬웨어용 무료 복호화 툴이 공개되어 피해자가 무료로 파일을 복구할 수 있게 되었습니다.

대부분의 랜섬웨어는 실행될 때 파일당 고유한 암호화 키를 생성하거나, 피해자의 기기를 암호화하는 데 사용되는 세션 키인 시스템당 단일 키를 생성합니다.

이후 해당 키는 공개 RSA 키로 암호화되고, 암호화된 파일 또는 랜섬노트 메모의 끝 부분에 추가됩니다. 이 암호화된 키는 랜섬웨어 운영자만 알고 있는 개인 복호화 키가 있어야만 복호화가 가능합니다.

이 방법으로 공격자는 피해자가 랜섬머니를 지불할 경우 암호화된 키를 복호화해줄 수 있게 됩니다.

BlackByte, 암호화 키 재사용해

Trustwave의 연구원들은 보고서를 통해 랜섬웨어 운영자들이 자신들이 운영하는 원격 사이트에서 'forest.png'라는 파일을 다운로드하고 있다고 설명했습니다. 이 파일의 이름은 이미지 파일처럼 보이지만, 실제로는 기기를 암호화하는 데 사용되는 AES 암호화 키가 포함되어 있습니다.

BlackByte는 AES 대칭 암호화 키를 사용하기 때문에 파일의 암호화 및 복호화에 동일한 키가 사용됩니다.

BlackByte도 마찬가지로 이 다운로드한 AES 암호화 키를 암호화하여 랜섬노트 메모에 추가하지만, Trustwave는 랜섬웨어 운영자가 동일한 forest.png 파일을 여러 피해자에 재사용하고 있음을 발견했습니다.

이로 인해 Trustwave 연구원들은 이 키를 사용하여 피해자의 파일을 무료로 복구할 수 있는 복호화 툴을 개발할 수 있었습니다.

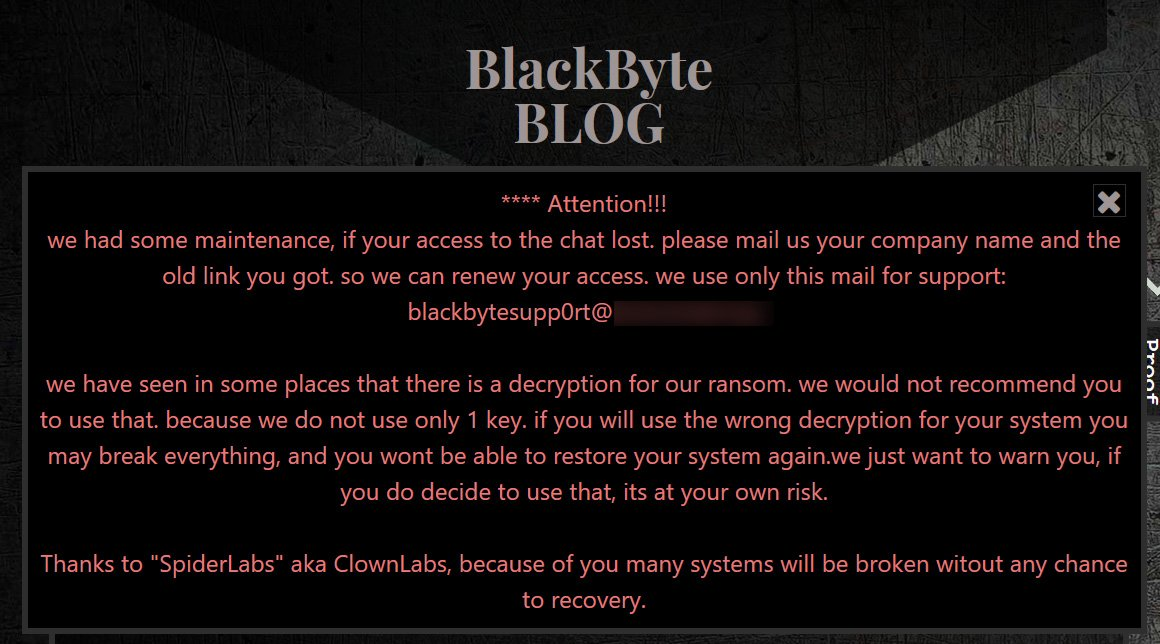

하지만 공격자는 하나 이상의 키를 사용했다고 밝히며 잘못된 키를 사용하여 무료 복호화 툴을 이용할 경우 파일이 손상될 수 있다고 경고했습니다.

"우리의 랜섬웨어에 대한 복호화 툴이 개발된 것을 보았습니다. 그것을 사용하지 않는 것을 추천합니다. 우리는 1개의 키만 사용하지 않았기 때문입니다. 잘못된 복호화 툴을 사용하면 모든 것이 손상될 수 있으며, 시스템을 다시 복구할 수 없을 수 있습니다. 해당 복호화 툴을 사용하기로 결정했을 경우 모든 위험을 감수해야 한다는 것을 경고합니다.”

<Trustwave의 복호화툴 대한 BlackByte의 응답>

BlackByte에 피해를 입었을 경우, Trustwave의 복호화 툴을 사용하려면 Github에서 소스코드를 다운로드 후 직접 컴파일해야 합니다.

Trustwave에는 복호화 키를 추출하는 데 사용되는 기본 'forest.png' 파일이 포함되어 있지만, BlackByte는 해당 파일에 다운로드한 암호화 키를 변경했을 수 있습니다.

때문에 암호 해독을 시도하기 전 파일을 백업하는 것이 좋습니다.

또한 암호화된 기기에서 'forest.png' 파일을 찾은 경우 Trustwave의 암호 해독기와 함께 번들로 제공되는 파일이 아닌 해당 파일을 사용해야 합니다.

출처:

'안전한 PC&모바일 세상 > 국내외 보안동향' 카테고리의 다른 글

| 새로운 PurpleFox 봇넷, C2 통신에 웹 소켓 사용 (0) | 2021.10.21 |

|---|---|

| 게임과 클라우드 서비스를 해킹 가능한 Squirrel Engine 취약점 발견 (0) | 2021.10.20 |

| 정부의 지원을 받는 해커들, 커스텀 악성코드로 통신 업계 노려 (0) | 2021.10.19 |

| 마이크로소프트, 원격 데스크톱에 영향을 미치는 Windows 10 인증 문제 수정 (0) | 2021.10.19 |

| 중국 국적으로 추정되는 해커들, 이스라엘 병원 10곳 공격해 (0) | 2021.10.19 |

댓글 영역