상세 컨텐츠

본문

안녕하세요? 이스트시큐리티 ESRC(시큐리티대응센터)입니다.

ESRC에서는 자체 운영 중인 이메일 모니터링 시스템의 데이터를 통해 이메일 중심의 공격이 어떻게 이루어지고 있는지 공유하고 있습니다. 다음은 09월 10일~09월 16일까지의 주간 통계 정보입니다.

1. 이메일 유입량

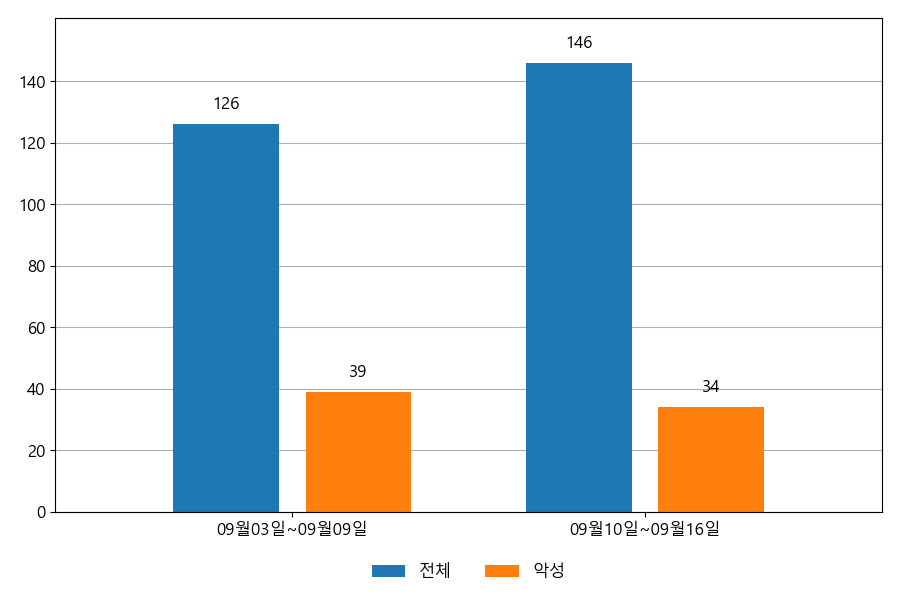

지난주 이메일 유입량은 총 146건이고 그중 악성은 34건으로 23.29%의 비율을 보였습니다. 악성 이메일의 경우 그 전주 39건 대비 34건으로 5건이 감소했습니다.

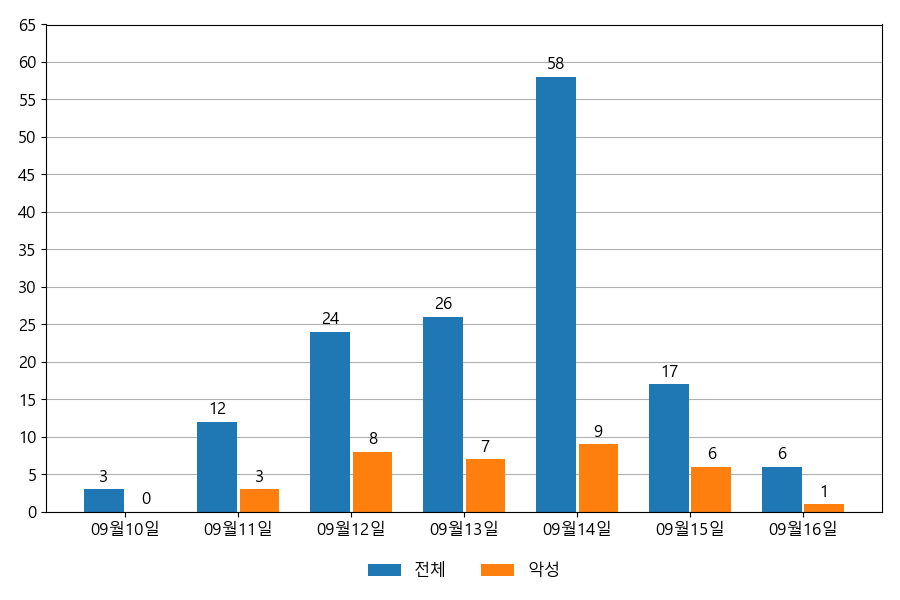

일일 유입량은 하루 최저 3건(악성 1건)에서 최대 58건(악성 9건)으로 일별 편차를 확인할 수 있습니다.

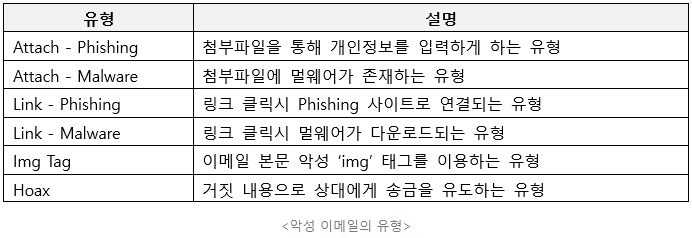

2. 이메일 유형

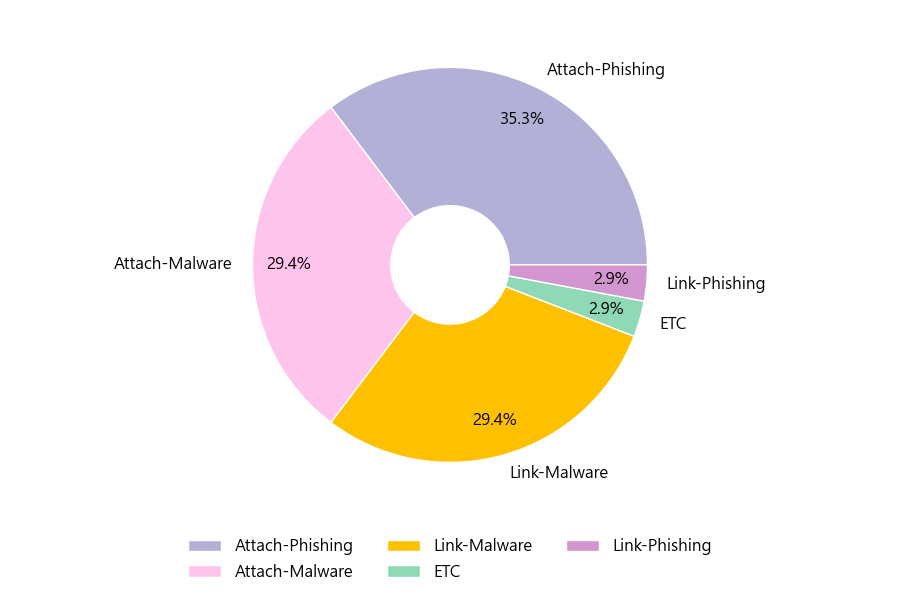

악성 이메일을 유형별로 살펴보면 34건 중 Attach-Phishing형이 35.3%로 가장 많았고 뒤이어 Attach-Malware형이 29.4%를 나타냈습니다.

3. 첨부파일 종류

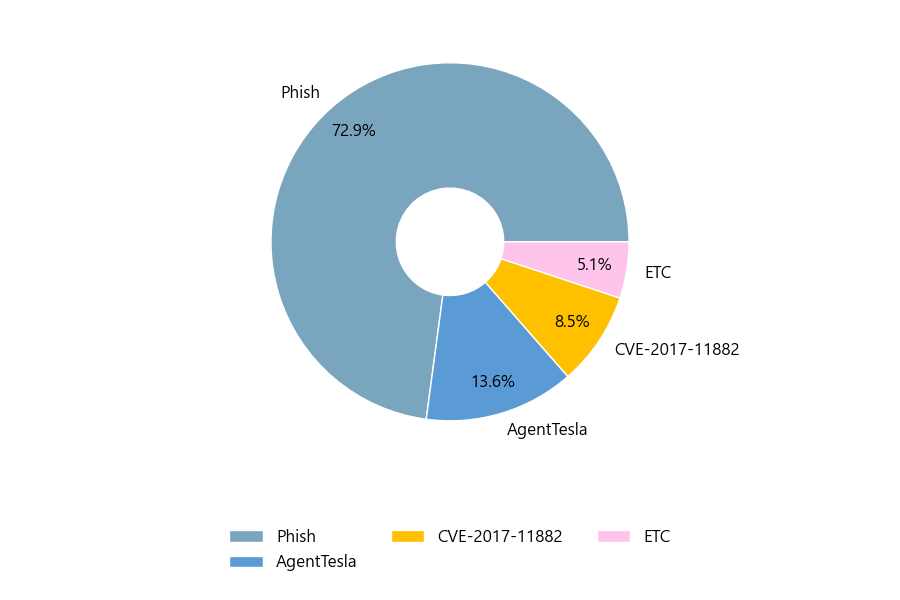

첨부파일은 ‘Phish’형태가 72.9%로 제일 큰 비중을 차지했고 뒤이어 ‘AgentTesla’, ‘CVE-2017-11882’가 각각 13.6%, 8.5%의 비중을 차지했습니다.

4. 대표적인 위협 이메일의 제목과 첨부파일 명

지난 주 같은 제목으로 다수 유포된 위협 이메일의 제목들은 다음과 같습니다.

ㆍUndelivered Mail Returned to Sender

ㆍRequest For Price List Quotation Order

ㆍRe: New inquiry as of previous order- PO-00112023062700

ㆍDHL Shipment Document Arrival Notice / Shipping Documents

ㆍDAYUN GROUP P/O #75840

ㆍPO 4503616313

ㆍZiraat Bankasi Talimatli Islem Bilgisi

ㆍPO#6910000309 --- PRW200KHBK-Z

ㆍPayment Statement For Your Review

ㆍContract Details

지난 주 유포된 위협 이메일 중 대표적인 악성 첨부파일 명은 다음과 같습니다.

ㆍProduct Request.HTML

ㆍDAYUN GROUP PO #75840_PDF.zip

ㆍCANCELLED PAYMENT.doc

ㆍShipment Document.html

ㆍV885670-23.ISO

ㆍConfirmation slip.htm

ㆍmt.kalyolyo Q0017 - 3512C.shtml

ㆍreceived documents.html

ㆍhilmi.oral-teknika Q0017 - 3512C.shtml

ㆍPO#00112023062700.XLS.htm

상기 이메일과 첨부파일을 확인할 경우 주의가 필요합니다.

더 많은 정보는 아래 Threat Inside를 통해 확인하시기 바랍니다.

5. 이메일 Weekly Pick

이번주 Pick으로는 거래명세서 위장 Phishing 이메일을 선정했습니다. 이번 이메일은 마감내역서가 발송되었다는 제목과 거래명세서라는 본문 내용을 볼 수 있으며 첨부파일은 피싱 HTML이 포함되어있습니다 .첨부파일을 클릭하면 블러처리된 PDF 문서를 확인하기 위해 이메일 비밀번호를 기입 하도록 유도하고 있습니다. 이때 비밀번호 기입과 로그인 버튼을 클릭할 경우 해당 정보는 외부로 유출되기 때문에 주의가 필요합니다. 거래명세서 및 마감내역서는 많이 사용되는 이메일 피싱 방법으로 이와 유사한 이메일을 수신한경우 보낸 사람과 연결되는 웹페이지 주소 등을 면밀히 확인하여 피해를 입지 않도록 조심해야 하겠습니다.

※ 참고

'악성코드 분석 리포트' 카테고리의 다른 글

| ESRC 주간 Email 위협 통계 (9월 셋째주) (0) | 2023.09.26 |

|---|---|

| '금성121' APT 조직, 국내 정치사회적 이슈를 악용한 공격 진행중! (0) | 2023.09.19 |

| 애플 ID 계정정보를 노리는 스미싱 주의! (0) | 2023.09.12 |

| ESRC 주간 Email 위협 통계 (9월 첫째주) (0) | 2023.09.12 |

| 8월 스미싱 트렌드 (0) | 2023.09.06 |

댓글 영역